Salut tout le monde aujourd'hui je vais vous montrer comment faire son propre trainer avec autoit et koda et le passer sur l'aob

Il faut Télécharger

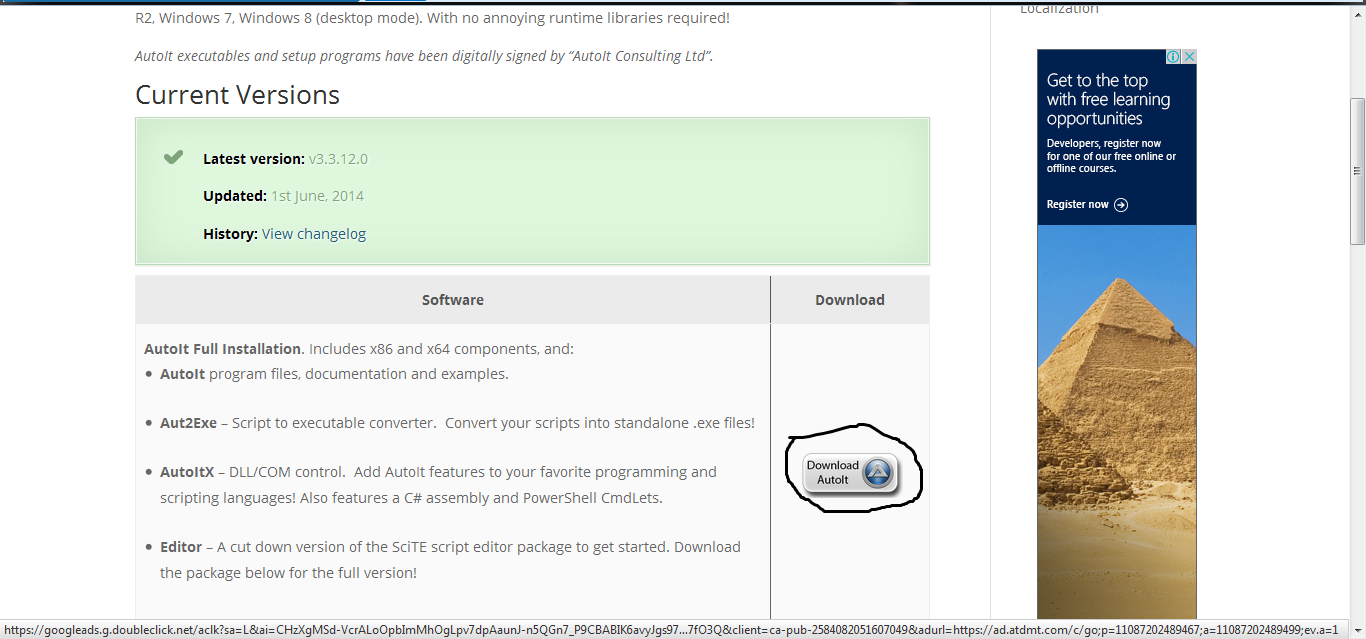

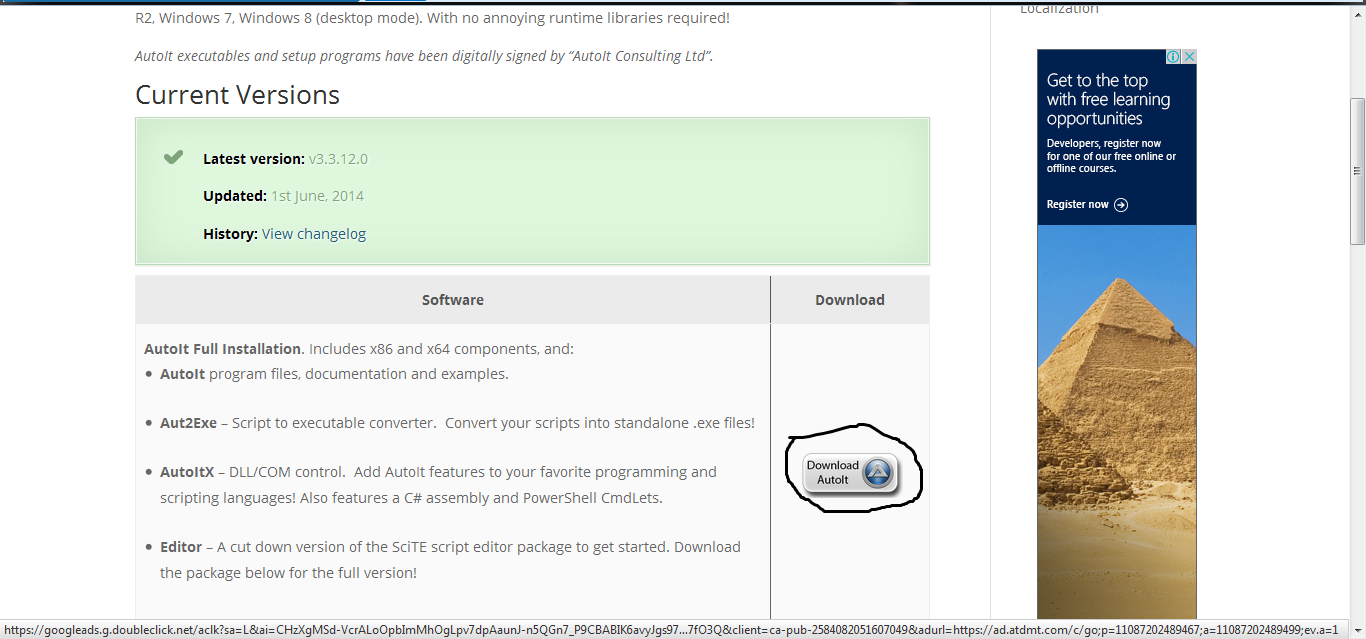

1) auto it Ce lien n'est pas visible, veuillez vous connecter pour l'afficher. Je m'inscris!

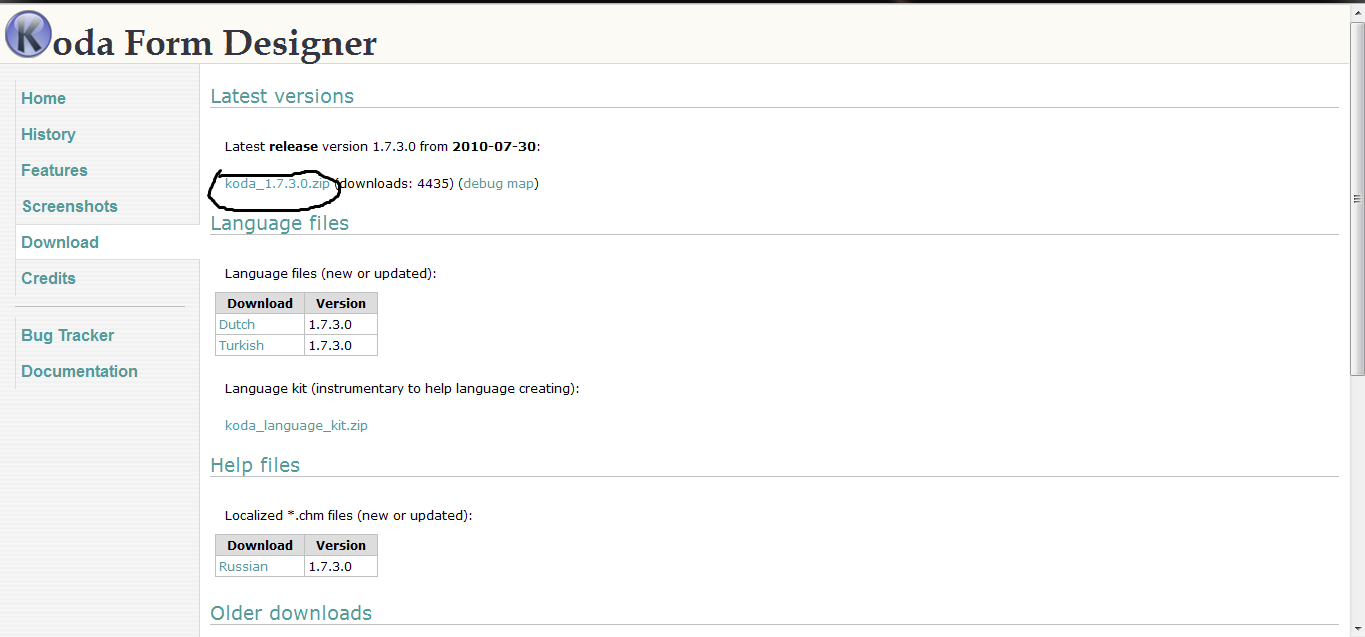

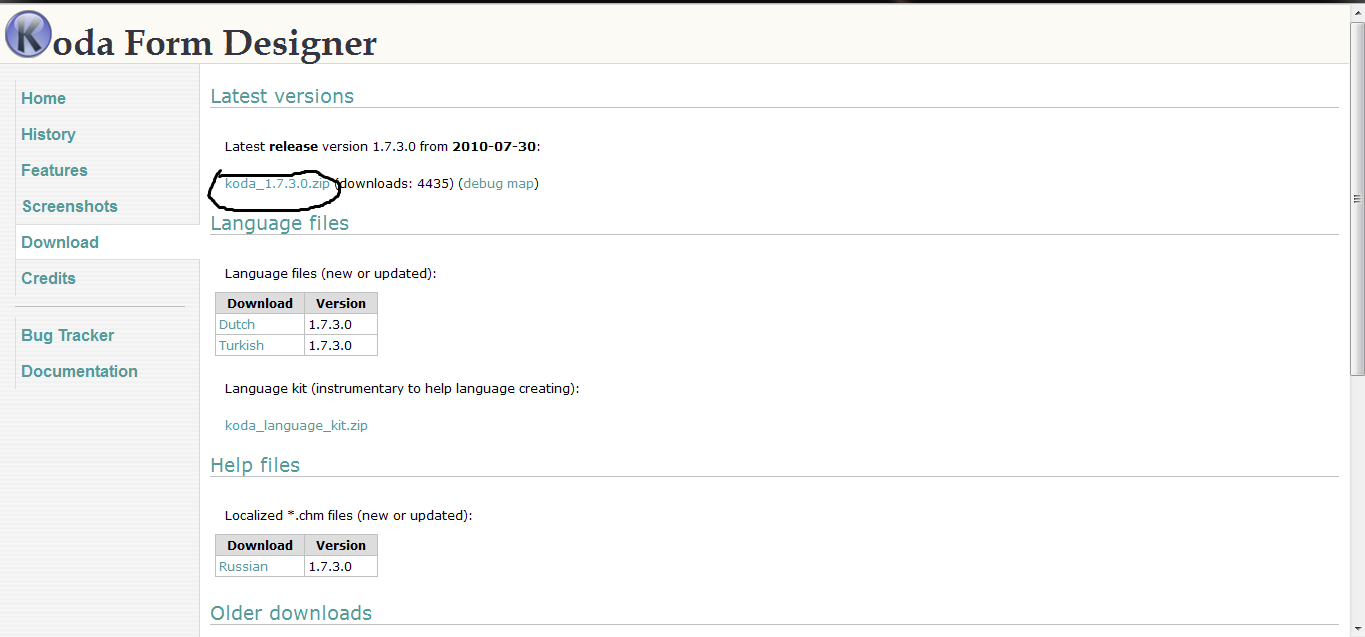

2)KodaFormDesigner

Ce lien n'est pas visible, veuillez vous connecter pour l'afficher. Je m'inscris!

3) et le NoMadMemory(fichien en attachement)

START

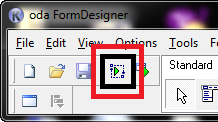

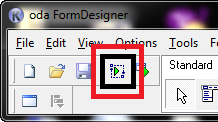

Démarrez Koda .. font ensuite vos cases à cocher et des boutons (Pour en savoir plus, visitez YouTube) Il sera ressembler à ceci

2. Après avoir terminé votre Designer aller à "Générer le code"

3)Copiez tout le code (Ctrl + C)

deuxièment

AutoIt

1)Pour Ouvrir Autoit (Clic droit, New Autoit Puis V3 Script)

2. Supprimez tout: P

3. Collez le code que vous avez copié (Ctrl + V)

1. Ajouter # RequireAdmin en haut du script (Mean le script est exécuté avec des droits d'administration)

2. 2. Ajouter #include <NoMadMemory.au3> (Ce Inclure donnera à tous la fonction à vos cases à cocher, boutons, etc ...)

3. Ajouter $ pid = ProcessExists ("S4Client.exe") et $OPEN = _Memory Open ($Pid)

4. Vous devez ajouter _DEBUG et sa fonction je les ai ajoutés à la nomadmemory Donc NP

5. Maintenant, nous allons donner les cases à cocher ses adresses et ses valeurs

7. Comment nous allons ajouter le aob? Suis Moi ...

{Maintenant, nous allons apprendre Scan Aob}

Son si facile il vous suffit de rechercher le aob (Visitez Youtube)

1. Téléchargez ici un nom de la fonction Par exemple $ InfSp

2. = "Ajouter ici la aob" Il sera de $ InfSp = "123456789"

3. Vous devez rechercher le aob ainsi u besoin $ InfSpMemScan = _MEMSCAN ($ OPEN $ InfSp, 0x0000000000000000,0x7ffffff fffffffff)

4. Pour la MeMScan vous avez besoin d'ajouter beaucoup de fonction (Recherche sur Google) ou suivez-moi

5. Il sera ressembler à ceci:

6. Ajoutez tous ces fonctions:

6 Maintenant, je vais vous montrer comment faire ce travail de aob pour votre fonction ...

7-_memorywrite ($ InfSpMeMScan, $ open, «La valeur de Hacked InfSp", "de long; 4 Octets")

autre

_memorywrite ($ InfSpMeMScan, $ open, "la valeur normale de InfSp", "de long; 4 Octets")

Maintenant que vous avez fini de compiler votre script et profiter Hacking, ne pas oublier que vous devez un Bypass

Le script sera ressembler à ceci:

J'espere qu'il vous plaira, Laisser un petit Merci Si ca vous aidé: P

Merci Pour [HaMaDa(Qui m'as donné les programmes)

Cordialement,

Deverixz

Il faut Télécharger

1) auto it Ce lien n'est pas visible, veuillez vous connecter pour l'afficher. Je m'inscris!

2)KodaFormDesigner

Ce lien n'est pas visible, veuillez vous connecter pour l'afficher. Je m'inscris!

3) et le NoMadMemory(fichien en attachement)

START

Démarrez Koda .. font ensuite vos cases à cocher et des boutons (Pour en savoir plus, visitez YouTube) Il sera ressembler à ceci

2. Après avoir terminé votre Designer aller à "Générer le code"

3)Copiez tout le code (Ctrl + C)

deuxièment

AutoIt

1)Pour Ouvrir Autoit (Clic droit, New Autoit Puis V3 Script)

2. Supprimez tout: P

3. Collez le code que vous avez copié (Ctrl + V)

Code:

#include <ButtonConstants.au3>

#include <GUIConstantsEx.au3>

#include <WindowsConstants.au3>

#Region ### START Koda GUI section ### Form=

$Form1 = GUICreate("HaMaDa'S Trainer", 338, 100, 192, 124)

$Checkbox1 = GUICtrlCreateCheckbox("Inf Sp", 144, 40, 65, 17)

$Button1 = GUICtrlCreateButton("Exit", 136, 64, 75, 25)

GUISetState(@SW_SHOW)

#EndRegion ### END Koda GUI section ###

While 1

$nMsg = GUIGetMsg()

Switch $nMsg

Case $GUI_EVENT_CLOSE

Exit

EndSwitch

WEnd

Code:

#RequireAdmin

#include <ButtonConstants.au3>

#include <GUIConstantsEx.au3>

#include <StaticConstants.au3>

#include <WindowsConstants.au3>2. 2. Ajouter #include <NoMadMemory.au3> (Ce Inclure donnera à tous la fonction à vos cases à cocher, boutons, etc ...)

Code:

#RequireAdmin

#include <ButtonConstants.au3>

#include <GUIConstantsEx.au3>

#include <StaticConstants.au3>

#include <WindowsConstants.au3>

#include <NoMadMemory.au3>3. Ajouter $ pid = ProcessExists ("S4Client.exe") et $OPEN = _Memory Open ($Pid)

HTML:

#RequireAdmin

#include <ButtonConstants.au3>

#include <GUIConstantsEx.au3>

#include <StaticConstants.au3>

#include <WindowsConstants.au3>

#include <NMM.au3>

#Region ### START Koda GUI section ### Form=

$Form1 = GUICreate("HaMaDa'S Trainer", 338, 100, 192, 124)

$Checkbox1 = GUICtrlCreateCheckbox("Inf Sp", 144, 40, 65, 17)

$Button1 = GUICtrlCreateButton("Exit", 136, 64, 75, 25)

GUISetState(@SW_SHOW)

#EndRegion ### END Koda GUI section ###

$Pid = ProcessExists("S4Client.exe")

$OPEN = _MemoryOpen ($Pid)4. Vous devez ajouter _DEBUG et sa fonction je les ai ajoutés à la nomadmemory Donc NP

5. Maintenant, nous allons donner les cases à cocher ses adresses et ses valeurs

7. Comment nous allons ajouter le aob? Suis Moi ...

{Maintenant, nous allons apprendre Scan Aob}

Son si facile il vous suffit de rechercher le aob (Visitez Youtube)

1. Téléchargez ici un nom de la fonction Par exemple $ InfSp

2. = "Ajouter ici la aob" Il sera de $ InfSp = "123456789"

3. Vous devez rechercher le aob ainsi u besoin $ InfSpMemScan = _MEMSCAN ($ OPEN $ InfSp, 0x0000000000000000,0x7ffffff fffffffff)

4. Pour la MeMScan vous avez besoin d'ajouter beaucoup de fonction (Recherche sur Google) ou suivez-moi

5. Il sera ressembler à ceci:

HTML:

$InfSp = ""

$InfSpMEMSCAN = _MEMSCAN($OPEN,$InfSp,0x0000000000000000,0x7fffffffffffffff)

HTML:

Func _MEMSCAN($AH_HANDLE, $AB_ARRAY, $BASE_ADD = 0x00400000, $STOP_ADD = 0xFFFFFFFF)

For $ADD = $BASE_ADD To $STOP_ADD Step 51200 - (StringLen($AB_ARRAY) / 2)

StringRegExp(_MREAD($ADD, $AH_HANDLE, "byte[" & 51200 & "]"), $AB_ARRAY, 1, 2)

If Not @Error Then

Return StringFormat("0x%.8X", $ADD + ((@extended - StringLen($AB_ARRAY) - 2) / 2))

EndIf

Next

EndFunc

Func _MOPEN($IV_PID, $IV_DESIREDACCESS = 2035711, $IV_INHERITHANDLE = 1)

If Not ProcessExists($IV_PID) Then

SetError(1)

Return 0

EndIf

Local $AH_HANDLE[2] = [DllOpen("kernel32.dll")]

If @error Then

SetError(2)

Return 0

EndIf

Local $AV_OPENPROCESS = DllCall($AH_HANDLE[0], "int", "OpenProcess", "int", $IV_DESIREDACCESS, "int", $IV_INHERITHANDLE, "int", $IV_PID)

If @error Then

DllClose($AH_HANDLE[0])

SetError(3)

Return 0

EndIf

$AH_HANDLE[1] = $AV_OPENPROCESS[0]

Return $AH_HANDLE

EndFunc

Func _MREAD($IV_ADDRESS, $AH_HANDLE, $SV_TYPE = "dword")

If Not IsArray($AH_HANDLE) Then

SetError(1)

Return 0

EndIf

Local $V_BUFFER = DllStructCreate($SV_TYPE)

If @error Then

SetError(@error + 1)

Return 0

EndIf

DllCall($AH_HANDLE[0], "int", "ReadProcessMemory", "int", $AH_HANDLE[1], "int", $IV_ADDRESS, "ptr", DllStructGetPtr($V_BUFFER), "int", DllStructGetSize($V_BUFFER), "int", "")

If Not @error Then

Local $V_VALUE = DllStructGetData($V_BUFFER, 1)

Return $V_VALUE

Else

SetError(6)

Return 0

EndIf

EndFunc

Func _MCLOSE($AH_HANDLE)

If Not IsArray($AH_HANDLE) Then

SetError(1)

Return 0

EndIf

DllCall($AH_HANDLE[0], "int", "CloseHandle", "int", $AH_HANDLE[1])

If Not @error Then

DllClose($AH_HANDLE[0])

Return 1

Else

DllClose($AH_HANDLE[0])

SetError(2)

Return 0

EndIf

EndFunc6 Maintenant, je vais vous montrer comment faire ce travail de aob pour votre fonction ...

7-_memorywrite ($ InfSpMeMScan, $ open, «La valeur de Hacked InfSp", "de long; 4 Octets")

autre

_memorywrite ($ InfSpMeMScan, $ open, "la valeur normale de InfSp", "de long; 4 Octets")

Maintenant que vous avez fini de compiler votre script et profiter Hacking, ne pas oublier que vous devez un Bypass

Le script sera ressembler à ceci:

HTML:

#RequireAdmin

#include <ButtonConstants.au3>

#include <GUIConstantsEx.au3>

#include <WindowsConstants.au3>

#include <NoMadMemory.au3>

#Region ### START Koda GUI section ### Form=

$Form1 = GUICreate("HaMaDa'S Trainer", 338, 100, 192, 124)

$Checkbox1 = GUICtrlCreateCheckbox("Inf Sp", 144, 40, 65, 17)

$Button1 = GUICtrlCreateButton("Exit", 136, 64, 75, 25)

GUISetState(@SW_SHOW)

#EndRegion ### END Koda GUI section ###

$Pid = ProcessExists("S4Client.exe")

$OPEN = _MemoryOpen ($Pid)

$InfSp = ""

$InfSpMEMSCAN = _MEMSCAN($OPEN,$InfSp,0x0000000000000000,0x7fffffffffffffff)

While 1

$nMsg = GUIGetMsg()

Switch $nMsg

Case $GUI_EVENT_CLOSE

Exit

Case $Button1

Exit

Case $Checkbox1

If GUICtrlRead($Checkbox1) = 1 Then

_memorywrite($InfSpMEMSCAN,$open,"Hacked","Long")

Else

_memorywrite($InfSpMEMSCAN,$open,"Normal","Long")

EndIf

EndSwitch

WEnd

Func _MEMSCAN($AH_HANDLE, $AB_ARRAY, $BASE_ADD = 0x00400000, $STOP_ADD = 0xFFFFFFFF)

For $ADD = $BASE_ADD To $STOP_ADD Step 51200 - (StringLen($AB_ARRAY) / 2)

StringRegExp(_MREAD($ADD, $AH_HANDLE, "byte[" & 51200 & "]"), $AB_ARRAY, 1, 2)

If Not @Error Then

Return StringFormat("0x%.8X", $ADD + ((@extended - StringLen($AB_ARRAY) - 2) / 2))

EndIf

Next

EndFunc

Func _MOPEN($IV_PID, $IV_DESIREDACCESS = 2035711, $IV_INHERITHANDLE = 1)

If Not ProcessExists($IV_PID) Then

SetError(1)

Return 0

EndIf

Local $AH_HANDLE[2] = [DllOpen("kernel32.dll")]

If @error Then

SetError(2)

Return 0

EndIf

Local $AV_OPENPROCESS = DllCall($AH_HANDLE[0], "int", "OpenProcess", "int", $IV_DESIREDACCESS, "int", $IV_INHERITHANDLE, "int", $IV_PID)

If @error Then

DllClose($AH_HANDLE[0])

SetError(3)

Return 0

EndIf

$AH_HANDLE[1] = $AV_OPENPROCESS[0]

Return $AH_HANDLE

EndFunc

Func _MREAD($IV_ADDRESS, $AH_HANDLE, $SV_TYPE = "dword")

If Not IsArray($AH_HANDLE) Then

SetError(1)

Return 0

EndIf

Local $V_BUFFER = DllStructCreate($SV_TYPE)

If @error Then

SetError(@error + 1)

Return 0

EndIf

DllCall($AH_HANDLE[0], "int", "ReadProcessMemory", "int", $AH_HANDLE[1], "int", $IV_ADDRESS, "ptr", DllStructGetPtr($V_BUFFER), "int", DllStructGetSize($V_BUFFER), "int", "")

If Not @error Then

Local $V_VALUE = DllStructGetData($V_BUFFER, 1)

Return $V_VALUE

Else

SetError(6)

Return 0

EndIf

EndFunc

Func _MCLOSE($AH_HANDLE)

If Not IsArray($AH_HANDLE) Then

SetError(1)

Return 0

EndIf

DllCall($AH_HANDLE[0], "int", "CloseHandle", "int", $AH_HANDLE[1])

If Not @error Then

DllClose($AH_HANDLE[0])

Return 1

Else

DllClose($AH_HANDLE[0])

SetError(2)

Return 0

EndIf

EndFuncJ'espere qu'il vous plaira, Laisser un petit Merci Si ca vous aidé: P

Merci Pour [HaMaDa(Qui m'as donné les programmes)

Cordialement,

Deverixz

Attachments

Last edited: